FAŁSZYWE KONTA W MEDIACH SPOŁECZNOŚCIOWYCH

W mediach społecznościowych fałszerze mogą:

- ► Zarejestrować fałszywe profile i strony zawierające oryginalną nazwę marki.

- ► Oferować do sprzedaży podrobione produkty poprzez swoje konta, strony lub w grupach.

- ► Reklamować fałszywe produkty za pomocą reklam w mediach społecznościowych, wabiąc Cię do nielegalnych witryn za pomocą błyskawicznej sprzedaży przedmiotów, które okazują się podróbkami.

- ► Oznaczać fałszywe produkty nazwami luksusowych marek, aby pojawiały się w Twoich wyszukiwaniach.

Wykrywanie fałszywych kont w mediach społecznościowych może być trudne, nawet dla organów ścigania. Sprawdź podstawowe znaki F *** (ake) Up!

- ► Jeśli jest wiele aktualizacji i treści, ale mało rozmów i zaangażowania z członkami.

- ► Jeśli otrzymasz prośbę o przelew pieniędzy lub ujawnienie poufnych informacji. Taktyka stosowana przez oszustów.

- ► Jeśli wysyła spam, wielokrotnie udostępnia ten sam link w krótkim czasie lub podaje wprowadzające w błąd informacje o miejscu przeznaczenia linku.

- ► Jeśli nie posiada wskaźnika weryfikacji jako popularny użytkownik. Zapoznaj się z najczęściej zadawanymi pytaniami lub wskazówkami dla użytkowników na platformie społecznościowej, aby zapoznać się z ich wskaźnikami.

FAŁSZYWE APLIKACJE MOBILNE

Ponieważ aplikacje stają się coraz popularniejsze jako sposób robienia zakupów, uważaj na fałszywe aplikacje wykorzystywane przez fałszerzy!

Tylko dlatego, że aplikacja znajduje się w oficjalnym sklepie z aplikacjami, nie oznacza to, że jest to legalna aplikacja!

- ► Fałszywe aplikacje mogą używać oryginalnych znaków towarowych

- ► Fałszywe aplikacje mogą przekierowywać klientów do nielegalnych witryn w celu kradzieży danych osobowych i finansowych.

- ► Fałszywe aplikacje będą udawać aktualizacje zabezpieczeń, a klikanie łączy może również prowadzić do kradzieży informacji.

- ► Jeśli otrzymasz nieoczekiwany SMS, dziwne ostrzeżenie lub powiadomienie albo nietypowe prośby z banku lub innej znanej marki, uważaj: przestępcy mogą próbować cię oszukać.

- ► Uważaj na linki, które otrzymujesz w wiadomościach e-mail i SMS-ach, które mogą nakłonić Cię do zainstalowania aplikacji z innych firm lub z nieznanych źródeł.

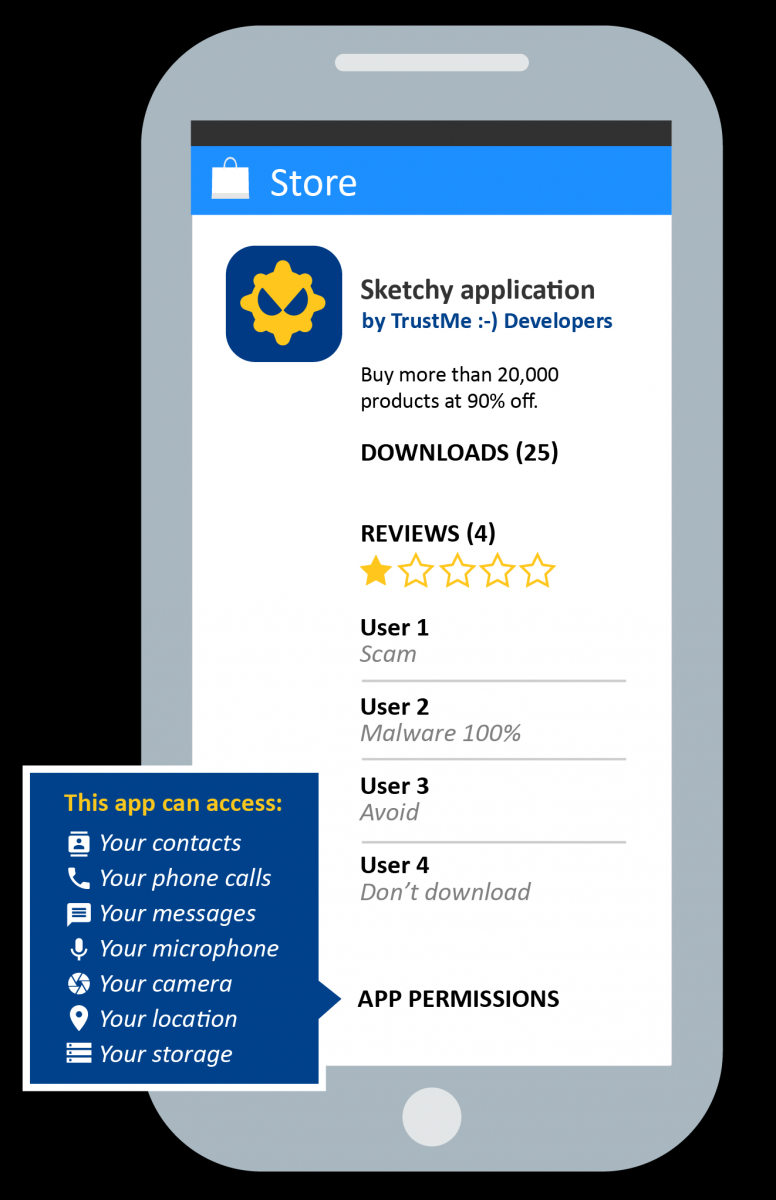

Przed pobraniem aplikacji… Sprawdź znaki F *** (ake) Up!

- ► Bądź podejrzliwy wobec aplikacji, które obiecują bardzo wysokie rabaty na zakupy.

- ► Sprawdź wydawcę aplikacji. Przestępcy mogą używać podobnych nazw; więc uważaj.

- ► Sprawdź recenzje i oceny innych użytkowników. Fałszywa aplikacja prawdopodobnie będzie miała zero recenzji, podczas gdy prawdziwa aplikacja będzie miała prawdopodobnie tysiące.

- ► Sprawdź datę publikacji. Fałszywa aplikacja będzie miała ostatnią datę publikacji, podczas gdy prawdziwa będzie miała datę „zaktualizowaną”.

- ► Sprawdź, ile razy aplikacja została pobrana.

- ► Poszukaj błędów ortograficznych w tytule lub opisie. Zachowaj szczególną ostrożność, jeśli wygląda na to, że język nie jest pierwszym językiem programistów.

- ► Przeczytaj uprawnienia aplikacji. Sprawdź, do jakich typów danych aplikacja ma dostęp i czy może udostępniać Twoje informacje podmiotom zewnętrznym. Czy potrzebuje wszystkich tych uprawnień? Jeśli nie, nie pobieraj jej.

- ► W razie wątpliwości odwiedź oficjalną witrynę marki lub sprzedawcy i poszukaj ikony lub przycisku z napisem „Pobierz naszą aplikację”.

FAŁSZYWE GRY I PIRACKIE GRY WIDEO

- ► Należy pamiętać o zagrożeniach związanych z fałszywymi (pirackimi) aplikacjami do gier wideo oraz nieautoryzowanym kopiowaniem lub rozpowszechnianiem oprogramowania chronionego prawem autorskim. Zamiast się bawić, ryzykujesz zainfekowanie swojego urządzenia wirusami komputerowymi, ponieważ większość cracków to słabo zakamuflowane złośliwe oprogramowanie.

- ► Osoby naruszające prawa własności intelektualnej wykorzystują możliwości zarówno pod względem podrabiania fizycznych produktów związanych z grami, jak i nielegalnego oferowania treści w Internecie.

- ► Fałszywe konsole mogą stanowić poważne zagrożenie dla zdrowia i bezpieczeństwa, fałszywe aplikacje do gier i pirackie gry wideo mogą uszkodzić komputery i urządzenia mobilne, instalując osadzone złośliwe wirusy.